De nye bankranerne – de nye kriminelle som jakter på bistandspenger

Nettsvindel er vår tids bankran. De utføres av profesjonelle it-spesialister og folk med finanserfaring. De sitter ved sine computere og utfører kriminelle handlinger på andre siden av jorda, med minimal risiko for å bli tatt. Dette er den nye kriminelle virkeligheten bistands-Norge må forholde seg til.

Det er store mørketall rundt nettsvindel i Norge. Norfund-saken er den eneste store saken i bistandsbransjen hittil, men både Røde Kors og Norad har avverget forsøk på å stjele store beløp. I næringslivet har man ikke vært like heldig.

Bistandsaktuelt har snakket med en rekke eksperter på cyberkriminalitet for å få et bilde av hvem de kriminelle er, hvordan de organiserer seg, hvordan de opererer og om det er mulig å beskytte seg mot nettangrep.

- Det som har skjedd med Norfund, er ikke en utypisk hendelse. Det som nok er utypisk er størrelsen på bedrageriet. Slike hendelser rammer norske og utenlandske virksomheter i mye større grad enn det vi kanskje får inntrykk av ved å lese avisene. Det er store mørketall, sier Jan Henrik Schou Straumsheim, direktør og leder for PwC Cyber Threat Operations.

I USA er FBI mer systematisk i innsamling av informasjon: Mellom januar 2014 og oktober 2019 ble en rekke virksomheter i USA svindlet for til sammen 2,1 milliarder dollar. Bedragerne hadde, som oftest, klart å komme seg inn på selskapenes epost-systemer. Det var snakk e-postsystemer som er i helt vanlig bruk og levert av «to populære sky-baserte tjenester», går det fram av en FBI-rapport.

De melder at nettbedrageri har vært rapportert fra hele USA og i 177 land. Små og mellomstore organisasjoner, eller de med begrensede IT-ressurser er det som er mest utsatte fordi det koster å ha «et robust cyberforsvar».

- Problemet kommer ikke til å forsvinne. Det er for mye penger for de kriminelle i dette. Så de vil fortsette. De kriminelle er som vann, de renner der motstanden er minst. De vil gå på de bedriftene der de kan komme seg inn med minst mulig motstand, sier Terje Aleksander Fjeldvær, leder av DNBs Financial Cyber Crime Center (FC3).

Også i Norfund-svindelsen kom bedragere kom seg inn i epostsystemene og manipulerte epostdialogen med en samarbeidspartner. Fagfolk snakker om Business Email Compromise som en av de viktigste verktøyene kriminelle bruker for å lure bedrifter.

- Men hvordan kommer de seg først inn i et epost-system?

- Det er tre måter å gjøre det på: Det enkleste er at man ikke er inne i systemet, men at man forfalsker eposter eller epostadresser. Det er ganske enkelt å etterligne en epostadresse ved å bruke en applikasjon så det ser ut til at det er en annen adresse som sender. Det samme kan man gjøre med telefonnummer og få det til å se ut som om man sender sms eller ringer fra et annet nummer. Dette er en metode vi kaller for spoofing, forklarer Fjeldvær

Den andre metoden er å bruke phishing der man sender ut en falsk epost for å få noen til å gi fra seg brukernavn eller passord, og da kan man komme inn på en epostkonto i et firma og bruke den informasjonen eller den personens epostkonto til å sende eller motta meldinger. Man kan sette på sletteregler slik at vedkommende ikke får sett svar på eposter og bruke den type ting til å gjennomføre bedragerier.

Ifølge Fjeldvær er den mest alvorlige metoden der hvor man sender over «ondsinnet programvare» slik at de kriminelle kan gå inn på epostserveren og lese all epost som bedriften har på sine servere. De kan da også bruke den informasjonen til andre ting enn bare bedragerier, forklarer Fjeldvær.

Programvaren som brukes av kriminelle utvikler seg parallelt med det som ellers blir utviklet rundt om i verden, og blir stadig mer sofistikert

- Vi ser inntog av en ny teknologi som kalles «Deep fakes», hvor man kan forfalske stemmer, videoer eller bilder slik at det ser ut som noe annet enn det det er. Du kan lage en video hvor en person sier noe eller gjør noe som vedkommende aldri har gjort, men det ser ekte ut for det menneskelig øye. Inntoget av den teknologien og at man får den kvaliteten på forfalskninger gjør at vi er redd for at flere som normalt er aktsomme vil bli lurt, sier Fjeldvær.

- Rett og slett fordi de blir lurt av en stemme, bilde eller video?

- Det er rett og slett vanskelig å avsløre at innholdet er falsk - vi oppfordrer til sunn skepsis til innhold, men når folk ser en video er de mer tilbøyelig til å tro på det enn om de leser noe, sier Fjeldvær.

- Hva slags kriminelle kan tenkes å stå bak dette?

PwC opererer med noen grovkategorier av det de kaller «trusselaktører».

- I den mest spissede enden av skalaen er de som er ute etter å drive spionasje. Det kan være å spionere på andre virksomheter eller noen som jobber på vegne av staters sikkerhets- eller etterretningstjenester. De kan være ute etter å skaffe seg informasjon for å påvirke beslutningsprosesser, kommer i bedre forhandlingsposisjon, osv.

Og så har du de som er mer økonomisk motiverte, som utelukkende er interessert i å stjele penger, enten direkte eller via informasjon som de kan selge videre. For eksempel personopplysninger, kredittkortinformasjon osv.

Vi ser også en interessant trend med utpressing som et virkemiddel - et godt eksempel på det er de såkalte «løsepengevirusene» hvor enten økonomisk motiverte aktører - eller regelrette sabotører - bruker et datavirus som gjør it-systemene eller filene dine utilgjengelige og der trusselaktørene krever løsepenger for at du skal kunne låse de opp igjen.

I tillegg har du trusselaktører som motiveres av sine politisk-ideologiske overbevisning. Vi kaller dem «hackertivister» , sier Straumsheim.

For rundt fire år siden fikk man de første sakene med det som kalles «administrerende direktør-bedrageri. Da ble det eposter med et budskap «jeg er sjefen din, gjennomfør denne betalingen for meg». Det forekommer fortsatt, men andre former på nettbedrageri er blitt kjempeavansert.

- Det som er nytt er at det blir mer sofistikert. Vi vet at kriminelle grupper spesialiserer seg på bestemte ting og de selger det som en tjeneste til andre kriminelle grupper. Det betyr at det er vanskelig å peke ut hvilken gruppe som gjør hva, men det betyr også at folk som ikke har kapasitet eller kompetanse selv kan få andre til å bruke avanserte verktøy på deres vegne. Så til syvende og sist vil dette føre til at flere angrep kan bli utført med en høy kvalitet og bli vanskeligere å forhindre, sier Fjeldvær.

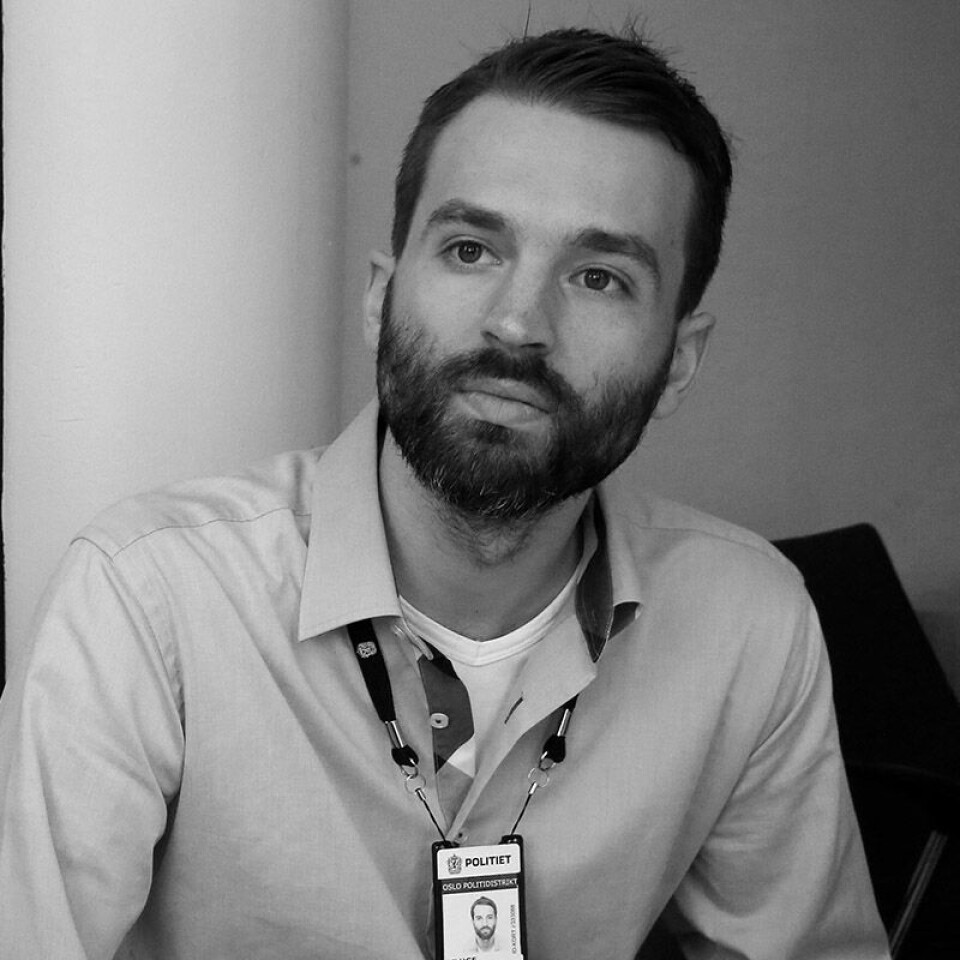

Politiadvokat Eivind Kluge mener at svindel som den Norfund ble utsatt for blir utført av svært profesjonelle miljøer.

- De opererer gjerne i større grupper. Vi har sett tidligere at de gjerne kan jobbe opp mot hundrevis av potensielle ofre samtidig. Og når de får napp og det blir gjort en utbetaling, så går pengene til profesjonelle hvitvaskingsnettverk som ikke nødvendigvis er knyttet direkte opp mot gjerningspersonene. Det kan være en annen gruppe som gjør den jobben. Pengene føres rask videre, gjerne mellom mange land. De gangene vi har klart å spore hele kjeden av pengene, ser vi at til slutt tas pengene ut kontant. Det kjøpes varer for pengene, og da er det nærliggende å tro at det er en del av en hvitvaskingsoperasjon, at man da til slutt sitter igjen med et utbytte som det er vanskelig for politiet å spore tilbake til denne forbrytelsen, sier Kluge.

- Er de som opererer på dette nivået organiserte gjenger som sitter i kontorfellesskap og jobber? Hvor opererer de fra?

- Vi hører om disse kontorfellesskapene som er en slags hackerfabrikker, og det virker som om de sitter i et landskap. Noen ganger virker det som svindlerne tror de selger et ekte produkt, men oftest vet de nok hva de driver med. I saker mot bedrifter knyttet til kompromittering av e-post er det nok mest sannsynlig at gjerningspersonene er godt kjent med hva de driver med, sier Fjeldvær.

Det er ulike grader av hvor sofistikerte de er. De vestafrikanske cellene er én form for gruppering. De sitter nok i litt løsere strukturer, mens de europeiske har klarere strukturer og jobber ofte i strukturer som likner mer på vanlige bedrifter. Disse kontorene er ofte adskilt fra bakmennene som ikke kan knyttes til de som faktisk utfører kriminaliteten. De sitter trygt et annet sted og mottar utbyttet.

- Vi har påpekt tidligere at når det gjelder avanserte angrep på over 10 millioner kroner så har en del av disse organisasjonene forankring til Israel.

- Hvorfor Israel?

- Jeg vet ikke om jeg kan svare helt tydelig på det. Vi kjenner til at Israel har et skatteregelverk som åpner for at returning citizens kan ta inn penger og investere uten at de må oppgi hvor midlere kommer fra eller skatte av dem. Det er et smutthull som flere medier har beskrevet, blant annet Times of Israel, og det er en mulighet der knyttet til å hvitvaske pengene. Men om det er utelukkende det eller om det i tillegg har med kompetanse å gjøre, er vanskelig å si, sier Fjeldvær.

- Forbryterne går inn i eposten, forfalsker dokumenter, får til en pengeoverføring og så hvitvaskes pengene etterpå. Vil alt dette være utført av samme organisasjon, eller kan det ha vært outsourcet?

- De kriminelle samarbeider om tjenester. Vi antar at hvitvaskingen skjer med samarbeidende kriminelle organisasjoner i andre land. Vi har blant annet hørt snakk om følgende eksempel; Fransk-israelere i Frankrike gjennomfører bedragerier. Pengene overføres til Kina. I Israel bygges det ut leiligheter og infrastruktur. Dette utføres av kinesiske entreprenørfirmaer. Pengene som ble overført som gjenstand for bedrageri går til Kina. Der går faktura mellom utbygger og de som skal betale for dette i Kina. Fakturaene går i Kina og betalingen til de kinesiske arbeiderne betales i Kina. Slik at dermed får man bygget «gratis» i Israel uten at det går noen pengestrømmer tilbake til landet, og da kan man selge disse leilighetene og så har man hvite penger. Det er en måte å gjøre det på. Kompleksiteten i denne operasjonen viser i seg selv hvor avanserte disse kriminelle er. Det ligger i sakens natur at vi ikke har skriftlige kilder på akkurat hvordan dette fungerer, men vi mener det er sannsynlig at det skjer på måter som denne. Videre vil det være mange andre strukturer som er like avanserte for at de kriminelle skal få tak i pengene de stjeler.

De kriminelle endrer seg hele tiden. De bruker strukturer som fungerer for andre og ber om hjelp.

I en periode ble bedrageripenger ofte sendt til banker i Kina og Hong Kong, men i det senere tid har det vært flere bedragerioverføringer via Storbritannia, Mexico og Tyrkia, mener PwC.

- Kan virksomheter beskytte seg mot en proff kriminell?

- Det er et ladet spørsmål. I utgangspunktet vil det alltid være en risiko for at det vil kunne skje på en eller annen måte. Disse trusselaktørene har mange fordeler. De har tid, de har ressurser, de trenger å finne bare et par hull i gjerdet for å gjennomføre denne jobben. På den andre siden må en virksomhet passe på alt. Det er mange systemer, mange ansatte, mange prosesser som igjen må balansere ulike typer risiko opp mot hverandre.

- Men for å svare på ditt spørsmål. Nei, det er ingen måte du kan bli 100 prosent sikker mot dette. Dette fordi disse trusselaktørene har all motivasjon til å fortsette å utvikle nye måter for å finne både svakheter i it-systemer. Det er også slik at vi mennesker må stole på de systemene vi bruker og det er ikke hensiktsmessig bestandig å skru til sikkerheten til det maksimale for det vil ofte gå på bekostning av vanlig drift. Det at man gjør det vanskelig for de ansatte å jobbe smidig fordi de må gå gjennom flere lag av sikkerhet. Samtidig bør ikke dette tolkes som om oppgaven er umulig. Ved å jobbe systematisk og risikobasert kan de fleste virksomheter øke sin evne til både å forebygge, oppdage og håndtere ulike trusselaktører og scenarioer, sier Straumsheim.

DNB mener det er viktig å ta innse at epost er ikke er en sikker kommunikasjonskanal, man må knytte det opp mot effektive kontrollfunksjoner.

- Det er ikke noe forskjell mellom en bistandsorganisasjon eller en shippingorganisasjon eller et oljeselskap som opererer i samme type land, og det er ikke alltid at det er landene som er vesentlig i denne sammenhengen heller. Dersom de kriminelle kommer inn i epostsystemet og manipulerer dialogen, så kan de nok klare dette uavhengig av hvilket land man overfører penger til, sier Fjeldvær.

- Det å ha et bevisst forhold til sitt risikoappetitt og vite hvilke kontroller man skal sette på og kanskje at man har en definert sum - "hvis betalingen går over dette beløpet så skal vi sette på en ekstra lag med kontroller" - det er det viktig å ha en bevissthet om - og være klar over at bedrageririsikoen er høy, den er økende og den er avansert, og da må vi ta hensyn til det uansett hvem vi er og hvordan vi betaler.

- Det er viktig å huske på at kriminelle kan utnytte en kompromittering uansett hvor i kommunikasjonskjeden de angriper. Så selv om ditt firma har god e-postsikkerhet, så kan den du snakker med være kompromittert. Det er derfor vi sier at man må ha "god digital hygiene" og bruke en annen kommunikasjonskanal for kontroll, sier Fjeldvær.

- Er det noe poeng å melde en slik svindel til politiet?

- Jeg mener definitivt at slike hendelser bør anmeldes til politiet. Selvfølgelig kan man være seint ute og pengene kan ha blitt forflyttet og hvitvasket og vil således være tapt. Men likevel: Hvis vi havner i en situasjon der ingen ser nytten av å anmelde denne typen kriminalitet, så vil ikke politiet prioritere ressurser for å forebygge, etterforske og potensielt oppklare den type kriminalitet.

Hvis jeg føler meg litt pjusk i disse covid-19-tider, er det noe vits i å gå å bli testet? Jeg vil si jo, for det vil gi nødvendig og viktig informasjon om omfanget, så helsevesenet kan prioritere sine ressurser riktig. På samme måte oppfordrer vi i PwC at all type datakriminalitet bør politianmeldes for å gi justismyndighetene datagrunnlag for å ta kloke beslutninger om hvordan de skal prioritere ressurser.

- Det er noen som omtaler nettsvindel som den nye formen for bankran, ... ganske store summer er koblet opp mot dette. Er norsk politi godt nok rustet til å møte dette problemet?

- Det er mye debattert. Vi vet at norsk politi, Oslo-politiet spesielt, har hatt noen enestående saker. De har hatt pågripelser i Israel, og de har hatt pågripelser i Nigeria i ulike saker. De har nok en unik kompetanse på det, sier Fjeldvær som selv har jobbet i politiet.

- Det er ikke kompetanse det står på, men vi vet også at de kriminelle opererer ut fra en fem-flaggsteori: De er innbyggere i et land, de opererer fra et annet land, med firmaet registrert i et tredje land, lurer folk i et fjerde land og overfører penger til et femte land. Med slikt omfang gir det seg selv at her trenger man mange lands politimyndigheter som samarbeider og man trenger en organisasjon som Europol eller Interpol til å overse og koordinere hele prosessen. Det er ressurskrevende og vi vet at politiet i de fleste land sliter med ressurser når det kommer til den type ting. Men kompetansen er imponerende, mener jeg. De er veldig på hugget når det kommer store saker om de har kapasitet til å håndtere, sier Fjeldvær.

PwC-direktøren mener det er positivt at politiet har etablert et Nasjonalt cybercrime senter. Han er spent hvordan de skal videreutvikler den funksjonen som vil ha viktig rolle i å forebygge og bekjempe i framtiden.

- Nesten alle saker som politiet etterforsker om dagen har en eller annen teknologikomponent i seg. For eksempel: En mistenkt person vil som oftest ha benyttet en smarttelefon eller pc. Stadig mer av livet vårt leves på internett og vi er avhengige av teknologien, sier Straumsheim.

- Hvis du tenker tilbake på Nokas-ranet i 2004, der en gjeng brukte lang tid på å trene seg opp, skaffe til veie utstyr være seg finlandshetter, automatvåpen, fluktbiler. De setter en lastebil i brann utenfor politistasjonen til og med. De bryter seg inn, og kommer seg vekk med drøye 57 millioner kroner i kontanter. Og tragisk nok ender det med at en politimann må bøte med livet. Samfunnets forventning til kriminalitet av den størrelsesorden er at politiet dukker opp, gjør åstedsgranskninger, gjennomfører intervjuer og etterforsker saken med alle tilgjengelige midler. Samfunnet aksepterer ikke at slik skal forekomme.

- Og så har du hendelser der virksomheter blir frastjålet pengebeløp i en tilsvarende størrelsesorden men hvor politiet per i dag ikke har de samme virkemidlene. Det er ikke for å sette politiet i et dårlig lys, men det viser kompleksiteten i denne type kriminalitet, at det er grenseoverskridende, sier Straumsheim.

- Det krever at politiet må prioritere enda hardere det teknologiske skiftet som samfunnet opplever. Jeg tror at samfunnet etter hvert vil forvente at de skal kunne håndtere den type kriminalitet bedre enn de gjør i dag, sier Straumsheim.

Kluge mener det er riktig at vinningskriminalitet vil flytte seg i stadig større grad over på internett.

- Sakene er ofte vanskelig å etterforske, i mange av sakene skjuler gjerningspersonene identiteten og oppholdsstedet sitt. De kan utføre den kriminelle handlingen fra hvor som helst i verden og så kan man få overført pengene til hvor som helst i verden og det gir en vanskelig utgangspunkt for politiet. Men vi jobber kontinuerlig på å bli bedre på å etterforske den type kriminalitet. Men med noe begrensede ressurser som politiet tross alt har, så vi det ta tid å etterforske det store omfanget av den type kriminalitet som vi nå ser, sier Kluge.

------------------------------